すべての企業をセキュリティ脅威から

護る多彩なサービスラインナップ

GSXは創業以来、すべての企業の自衛力向上を目指し、情報セキュリティ領域を専門に幅広いご相談に対応してきました。必要なサービスをピンポイントで、貴社に最適な形でご提供します。

GSXのサービス

トラップメール

企業や組織を狙う標的型攻撃を模擬した【訓練メール】を対象者に送信し、攻撃メールへの対応を教育訓練するサービスです。

携帯端末ショートメール詐欺訓練

標的型攻撃を模した訓練用メールをSMS(ショートメールサービス)形式で従業員に送信して、攻撃メールの開封結果並びに初動対応可否について教育、訓練するサービスです。

Mina Secure®

従業員の情報セキュリティ意識を向上させるSaaS型の情報セキュリティeラーニングサービスです。

OT Mina Secure®

工場の従業員様向けに、OTセキュリティの理解を深める(現場への浸透を図る)ための教育コンテンツをeラーニングとしてご提供します。

新入社員向けサイバーセキュリティ教育セット

セキュリティに対する意識を高め、一人ひとりがサイバー攻撃に備えられる力をつけることを目的とした教育セットです。

セキュリスト(SecuriST)®

「認定脆弱性診断士」や「認定セキュアWebアプリケーション設計士」「ゼロトラストコーディネーター」などセキュリティ人材育成を支援するサービスです。

EC-Council公式トレーニング

国際認定資格EC-Council公式トレーニングサービスです。

SEA/J基礎コース CSBM

セキュリティ・リーダを目指す人のために、情報セキュリティ全般の知識(IPA情報セキュリティスキルマップの全16要素)を網羅した教育です。

CISO講座

CISOまたはCISOを支える人材を対象に、CISOが学ぶべき事柄やCISOがなすべき事柄について、経営者として理解しておくべきポイントを短時間で学習できる講座です。

公式 CISSP CBKトレーニング

情報セキュリティ・プロフェッショナル認定資格である「CISSP認定資格」の取得を目指すISC2認定の公式トレーニングコースです。

公式CCトレーニング

公式CC トレーニングは、全世界に資格保有者を持つ「CISSP」を提供しているISC2が認定を行っている、国際的に認められたエントリーレベルサイバーセキュリティ資格です。

セキュアEggs

情報セキュリティの基礎的な内容を網羅した、演習中心の研修プログラムです。

Micro Hardening:Enterprise Edition

セキュリティ人材の育成に必要不可欠な「現場の経験」を、オンライン競技形式で習得するゲーミフィケーション訓練サービスです。

なぜ、脆弱性診断が必要なのか?

脆弱性に対する考え方と必要な理由を「なぜ、脆弱性診断が必要なのか?」と題し、ご紹介しています。

Webアプリケーション診断

Webサーバに送信されるリクエストに含まれる各種パラメータを改ざんし、そのレスポンスからWEBアプリケーションの脆弱性を判断します。

スマホアプリセキュリティ診断

クライアントアプリに対して専門エンジニアが手動によるセキュリティ診断を行います。

脆弱性診断設計書レビュー

お客様が所有する設計書をベースにセキュリティ要件が適切に考慮されているかを専門エンジニアが分析します。

Web脆弱性診断クイック

診断内容を必要最低限の項目に絞り、早く・低コストにWebアプリケーションやサーバの脆弱性診断を行います。

IoTセキュリティ診断

無線通信環境とIoTデバイス機器におけるセキュリティ診断を実施するワイヤレスセキュリティ診断サービスです。

プラットフォーム診断

サーバやネットワーク機器のプラットフォーム(OSやミドルウェアなど)における脆弱性を診断するサービスです。

WordPress脆弱性診断

プラグインなど便利な反面、オープンソースであるがための脆弱性への対処が求められます。 コンサルタントの知見とツールをハイブリッドしたWordPress診断サービスを提供しています。

システム監査・セキュリティ監査

貴社の情報システムのシステム監査・セキュリティ監査を実施します。

OTセキュリティサービス

生産現場などにおける制御システムのセキュリティ強化を支援します。コンサルティングから教育、訓練、セキュリティ製品の導入等を幅広くサポートします。

リスク可視化支援

「情報セキュリティ」「サイバーセキュリティ」対策を現状調査します。海外拠点の情報セキュリティ対策状況の調査サービスもございます。

レッドチーム評価

貴社のネットワークセキュリティ対策が、標的型攻撃に対してどの程度対応できるのかを診断します。

脆弱性情報提供

不要な情報を省き、お客様のシステムに必要な脆弱性情報のみを早期通知します。

セキュリティSES

激化するサイバーセキュリティ攻撃に対応するため、セキュリティ対応できるエンジニアが要請されています。GSXでは当社知見に基づくセキュア開発・運用要員を様々な分野でご提供しています。

ランサムウェア態勢評価サービス

GSXのランサムウェア態勢評価サービスは、重要なシステムを選定し、サイバー攻撃時に何が起こるかを分析します。脅威シナリオに基づいたリスク評価を行い、適切な改善策を提示することで、被害を最小限に抑え、事前対策を強化します。

インシデント対応訓練サービス

情報セキュリティ事故と不測の事態への応用力向上を目指すシミュレーション演習型の訓練サービスです。

サイバー脅威・脆弱性監視サービス

GSXのセキュリティ運用支援サービスは、ULTRA RED等のASMのためのセキュリティ対策に必要なツールや運用リソーつをご提供します。中堅・中小企業のセキュリティ運用課題を解決します。

IT-BCP文書雛形パッケージ

これまでのコンサルティング実績で培った知見に基づき作成した文書雛形+Q&Aサポートと、文書雛形を自社に導入する上での助言型支援(アドバイザリー)オプションを提供します。

情報セキュリティ文書雛形パッケージ

クラウドサービスガイドラインやセキュリティポリシーなど、整備や策定が困難な文書の作成を支援します。

ISO認証取得・更新対応支援

国内外で実績の高いISO27001(JISQ27001)の認証取得支援サービスです。

CSIRT構築運用支援サービス

サイバー攻撃に対し迅速かつ適切に対応する組織「CSIRT」の構築及び運用を支援するサービスです。

マネージドセキュリティサービス

マネージドセキュリティサービスは、悪意ある攻撃を機器の銘柄に依らずフルタイムで監視し、防御します。

Managed Security Service for AWS

クラウドサービスの特性を考慮し、攻撃の検知・対応に加え、インシデント発生に備えた予防支援まで実施します。

ITサポートサービス

ITサポートサービスは、お客様の多様なご要望に対応するカスタマイズ可能なサービスです。ITに関わるご要望にワンストップでサービスをご提供します。

システム開発・IoTサービス開発

多くの企業との取引で培ったノウハウで、お客様の要望に合わせて、IoTを活用したユーザーの行動管理や施設の利用状況、今後急速に普及が見込まれるAIを活用したシステムなどの開発に取り組んでいます。

ALog Cloud

サイバー攻撃からの復旧や内部不正対策にはログが必要になります。しかしながら、当社によるサイバー攻撃からの復旧支援においては、多くの企業がログを保管できていません。「ALog Cloud」はちょうどいい機能をちょうどいい価格でご提供します。

Exabeam SaaSプラットフォーム

セキュリティ運用におけるCollect・Detect・Respondを、より効率的・効果的にするセキュリティプラットフォームです。

i-FILTER@Cloud

デジタルアーツ独自の「ホワイト運用」で安全なWebサイトのみアクセスさせる事で、脅威URLへのアクセスを防いで、外部からの標的型攻撃・内部からの情報漏洩の双方を防ぐSWG(セキュアWebゲートウェイ)です。

CrowdStrike Falcon

クラウドに収集された全世界の端末の振る舞いログを監視し、標的型攻撃をリアルタイムに判断・通知するエンドポイント保護プラットフォームです。

GSXエンドポイント保護サービス

CrowdStrike Falconをお客様の環境に導入し、そこから上がるアラート等を含め監視・運用をGSXにて24時間365日行うサービスです。

Cloudflare One

Cloudflare Oneは、企業のセキュリティ対策を革新するZeroTrustPlatformです。ZeroTrustの概念を具現化し、ネットワークとセキュリティを統合することで、より安全かつ高速なインターネットアクセスを実現します。

Cybereason

サイバー攻撃の侵入前から侵入後までを包括的に対処できるセキュリティソリューションです。

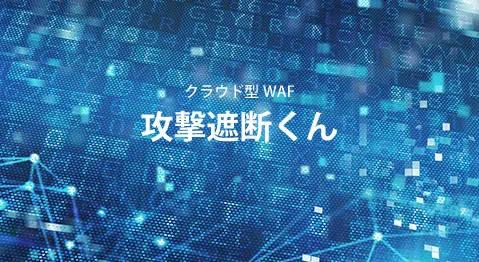

クラウド型WAF 攻撃遮断くん

WebサイトやWebサーバへの攻撃を遮断し、情報漏えい、Web改ざん、サーバダウンを狙った攻撃などの脅威を防ぐクラウド型のWAF(Web Application Firewall)製品です。

クラウドセキュリティ診断

複雑なクラウドサービスの現状設定を「見える化」し「安全な設定」に修正します。M365、AWS、Azure、Google Cloud Platformを対象としています。

クラウドセキュリティ診断 for Box

クラウドストレージサービスは便利である一方、意図しない設定不備が情報漏洩につながりかねません。そのような背景を受けた『Box』をセキュアにご利用いただくことを目的とした第三者専門機関による診断サービスです。

SecurityScorecard

攻撃者視点で、自社及びサプライチェーン全体(委託先、グループ会社、投資先などの取引先管理)の脆弱性が外部からどのように見えているかを把握し、継続的にモニタリングすることで、その結果「攻撃されにくい環境を維持し続ける」ことを可能にします。/台でご提供します。

ITソリューションサービス

GSXのバイリンガル対応可能なプロフェッショナルエンジニアがお客様のご要望に応じてシステム開発、IT・セキュリティ業務のサポートを行います。

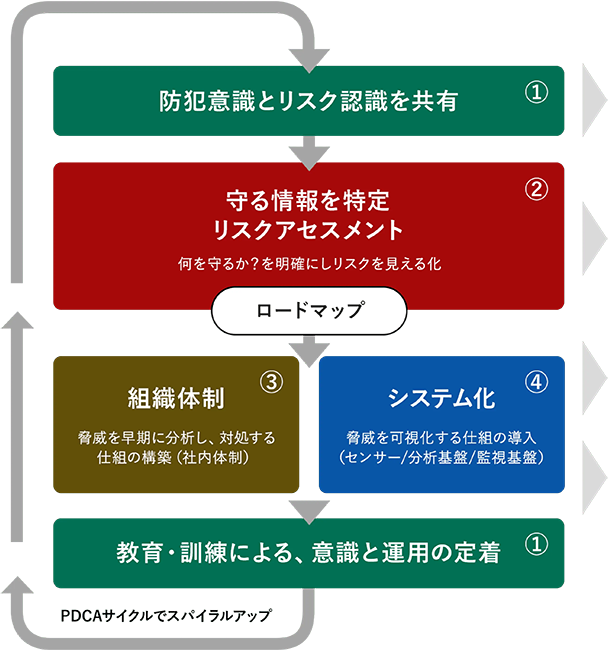

GSXのアプローチとサービス提供方針

GSXは、「日本全国の企業の自衛力を向上すること」をミッションとして、サイバーセキュリティ市場の黎明期より、セキュリティに関わるあらゆるご相談にお応えしてきました。サイバー攻撃の脅威がますます大きくなりセキュリティ対策が急務となる一方で、自社の課題抽出やセキュリティ専門人材の確保など、対策のハードルは決して低くはありません。 GSXは、セキュリティ領域における教育事業、コンサルティング事業、セキュリティソリューション事業、ITソリューション事業の4つの軸で、企業のセキュリティ対策への取り組みを支援してきました。幅広いセキュリティ教育からセキュリティに強い組織構築、最適なソリューションツールのご提案、各フェーズでのコンサルティングを通じ、セキュリティ対策のPDCAサイクルを構築し、あらゆるセキュリティ脅威に強い企業づくりを実現します。